Descripción general

OneSignal ofrece una función de seguridad mejorada llamada Verificación de Identidad para ayudar a prevenir la suplantación de usuarios. Esta función utiliza JSON Web Tokens, o JWTs, generados de forma segura en tu servidor. Para verificar la información de suscripción, estos tokens se pasan a tu aplicación y a la API de OneSignal. Habilita la Verificación de Identidad para proteger:- Iniciar sesión de usuarios

- Agregar suscripciones de correo electrónico

- Agregar suscripciones de SMS

- Modificar identidades de usuarios

Requisitos previos

- Una aplicación OneSignal existente con una plataforma push configurada.

- Una aplicación móvil integrada con uno de los SDKs compatibles:

Soporte para wrapper SDK (Flutter, React Native, Unity, etc.) próximamente.

Configuración

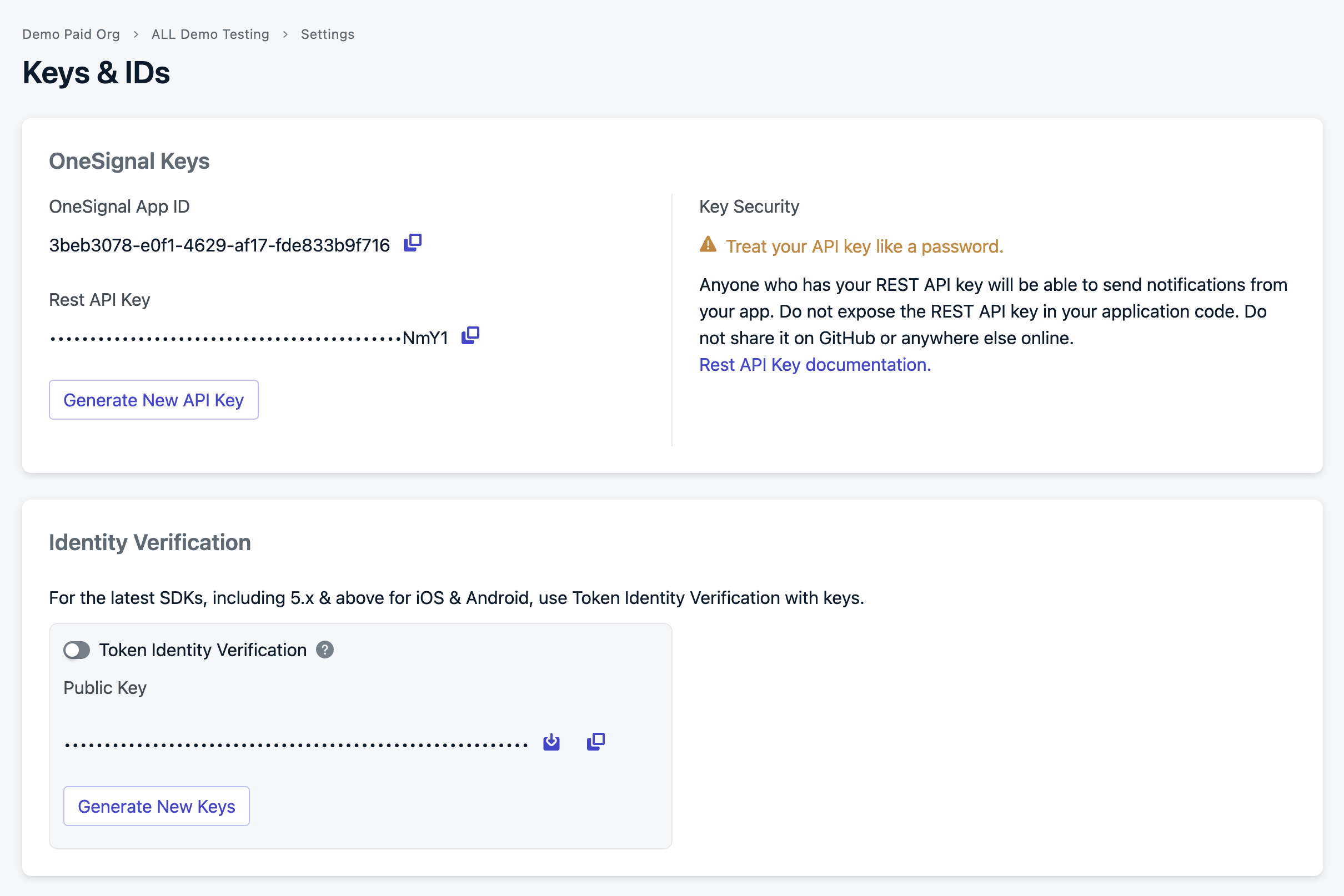

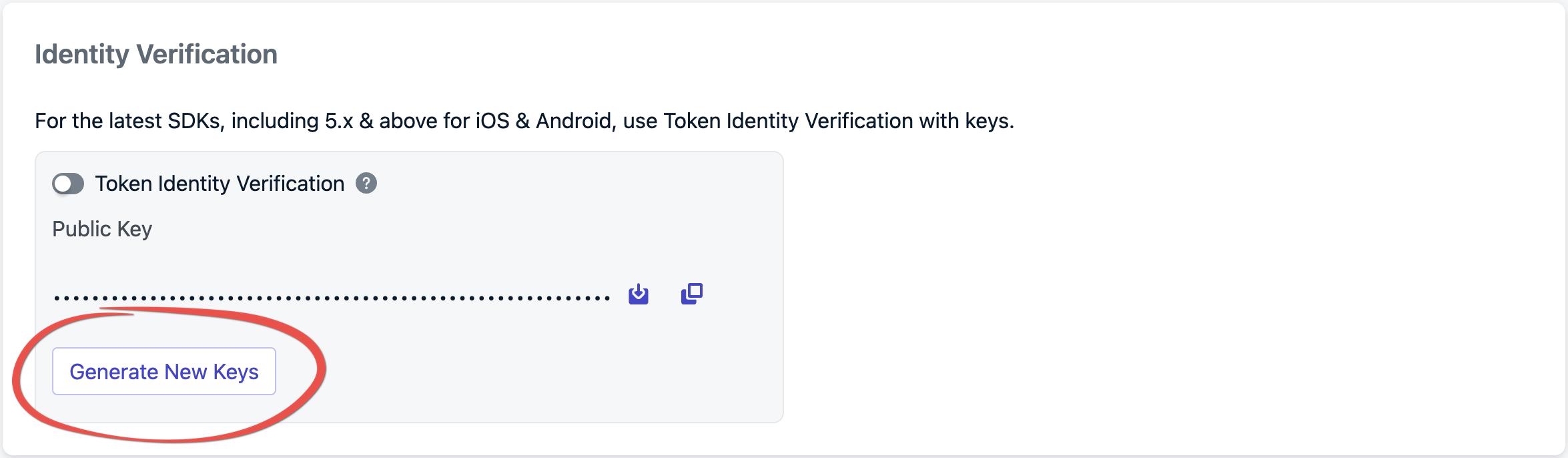

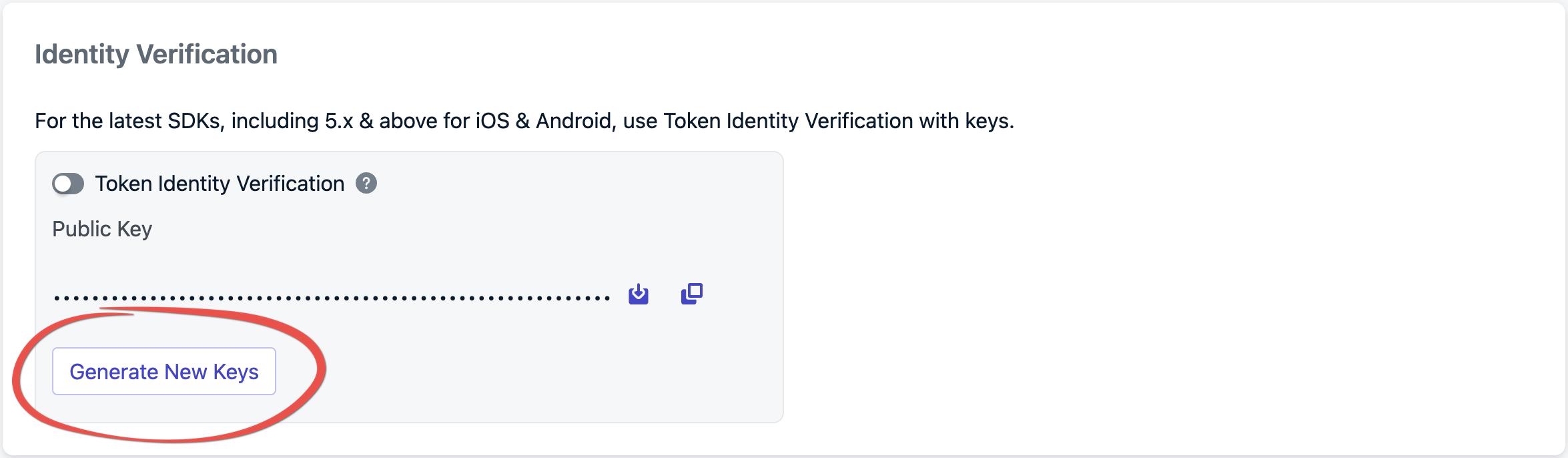

Generar nuevas claves

Inicia sesión en tu cuenta de OneSignal y navega a Configuración > Claves e IDs > Verificación de Identidad.

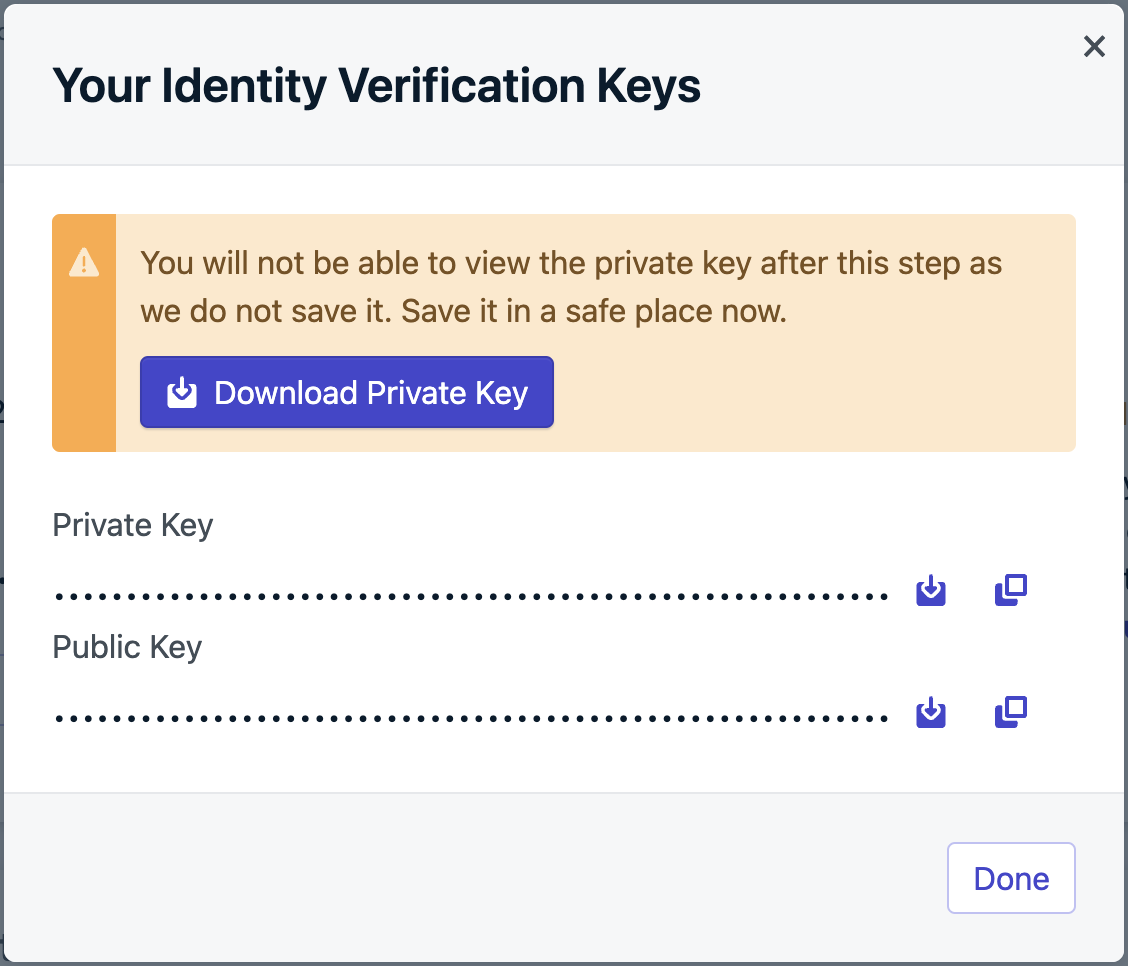

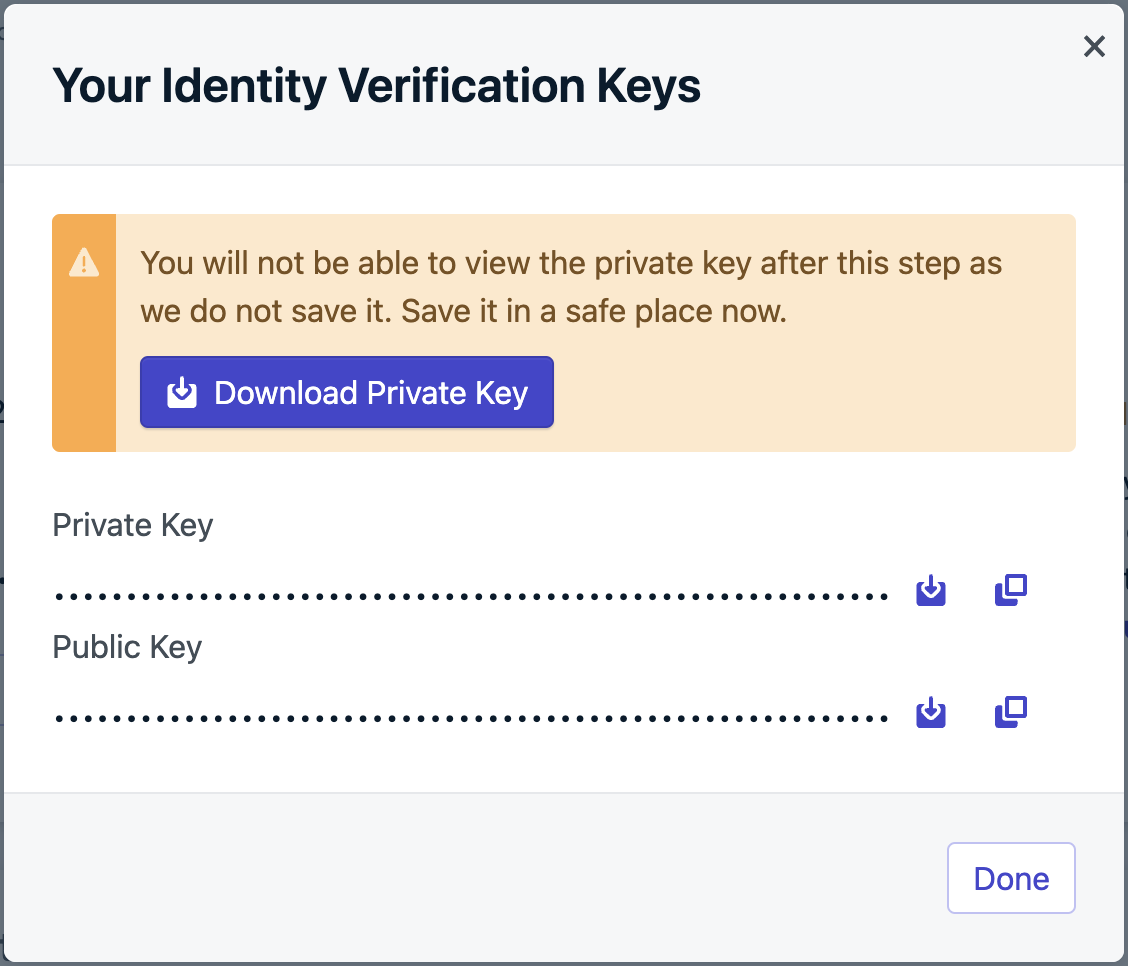

Generar JWT de verificación en tu backend

La verificación de identidad requiere autenticar al usuario final con tu servidor de autenticación antes de iniciar sesión en OneSignal. Cuando el usuario final se autentica con tu backend, genera el token e inclúyelo en la respuesta de autenticación al dispositivo. Si tu aplicación no ejecuta un servidor backend, considera configurar un servidor ligero para verificar usuarios y generar estos tokens.La clave privada está en el archivo del paso anterior que descargamos del Panel.Deberías recibir una respuesta como:Pega el valor del JWT en jwt.io y confirma que el payload decodificado contiene los siguientes parámetros:Confirma lo siguiente antes de pasar al siguiente paso:

Carga útil JWT

El JWT puede tener las siguientes propiedades:Tu ID de Aplicación de OneSignal

La fecha de expiración del token.

El alias del usuario.

subscriptions

Requerido solo cuando se agregan suscripciones de Correo electrónico y SMS a un usuario.

Firmar el JWT

Firma el JWT usando el algoritmo ES256. Asegúrate de que tu backend esté configurado para usar este método de firma para evitar problemas de verificación al enviar el JWT a OneSignal. Recomendamos una Biblioteca JWT para hacer esto.Ejemplo usando jsonwebtoken:Verificar tu JWT

Antes de integrar con el SDK, verifica que tu JWT se está generando correctamente iniciando tu servidor y llamando al endpoint:isscoincide con tu ID de Aplicación de OneSignal en Configuración > Claves e IDsidentity.external_idestá presente y coincide con el valor que pasarás aOneSignal.login()expes una marca de tiempo futura — un token expirado será rechazado por OneSignal

Incluir suscripciones

Idealmente, los detalles de suscripción, como correo electrónico o número de teléfono, se incluyen en la carga útil JWT al iniciar sesión de un usuario. Si estos detalles no están disponibles por adelantado, tu servidor de verificación debe proporcionar un endpoint para generar tokens dinámicamente a medida que la información de suscripción esté disponible.Ejemplo: Generar JWT para agregar suscripcionesPasar JWT al método `login`

Una vez que tu backend genera el JWT, llama al método

login con él. Este token asegura que la identidad del usuario sea verificada antes de que se puedan hacer cambios, como agregar una suscripción de correo electrónico o SMS.Ejemplo de inicio de sesión:Manejar eventos del ciclo de vida del JWT

Necesitarás implementar un endpoint dedicado en tu backend para manejar escenarios como la invalidación de tokens. Este endpoint debe proporcionar un JWT actualizado cuando OneSignal solicite una actualización.Ejemplo de manejo de invalidación de token y actualización del JWT:Esto asegura que cuando el JWT de un usuario se invalide, se pueda obtener uno nuevo de tu backend y pasarlo a OneSignal. También puedes usar esta función para generar un token con un correo electrónico y número de teléfono, permitiéndote gestionar suscripciones de correo electrónico y SMS si el token creado durante la autenticación no los contiene.

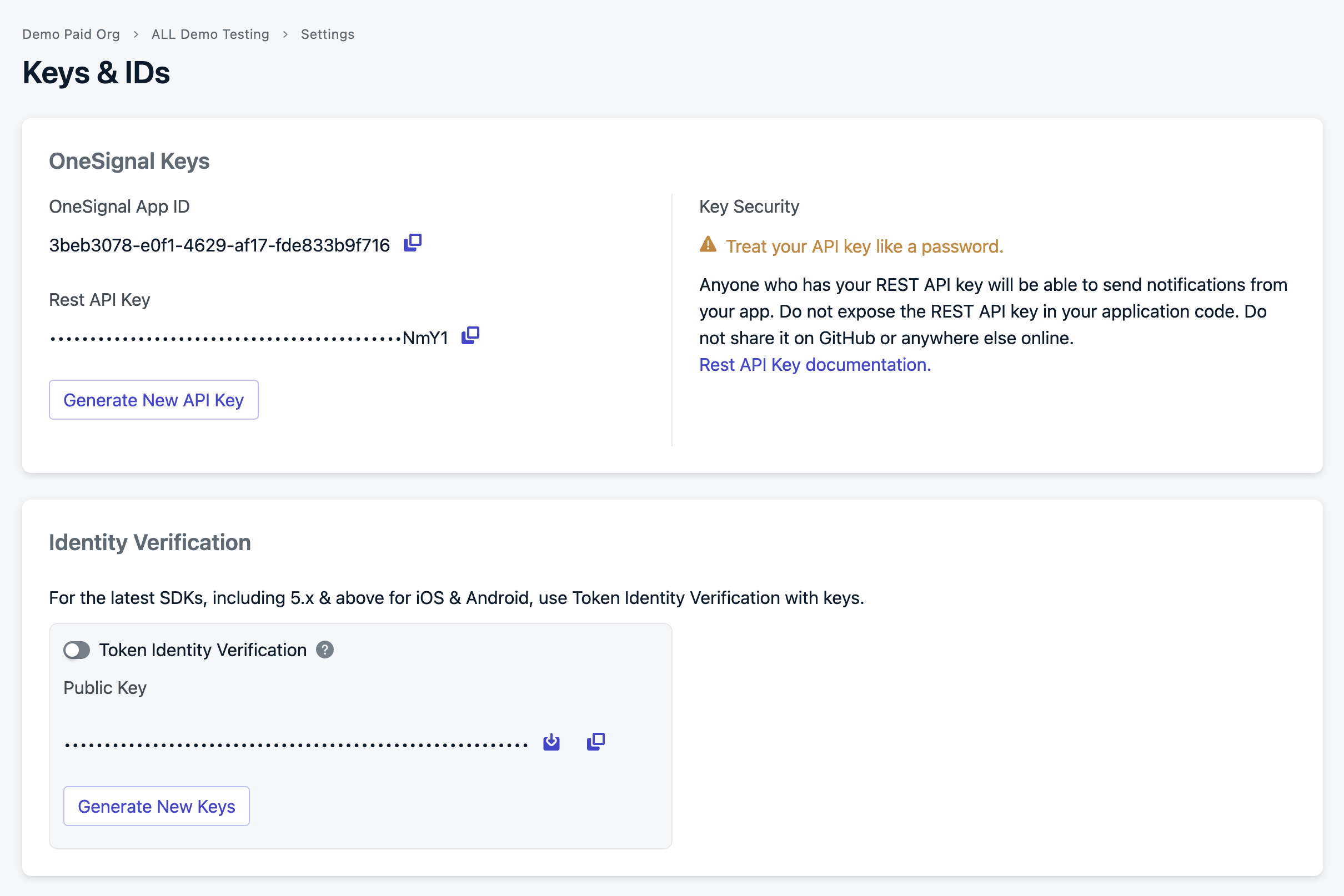

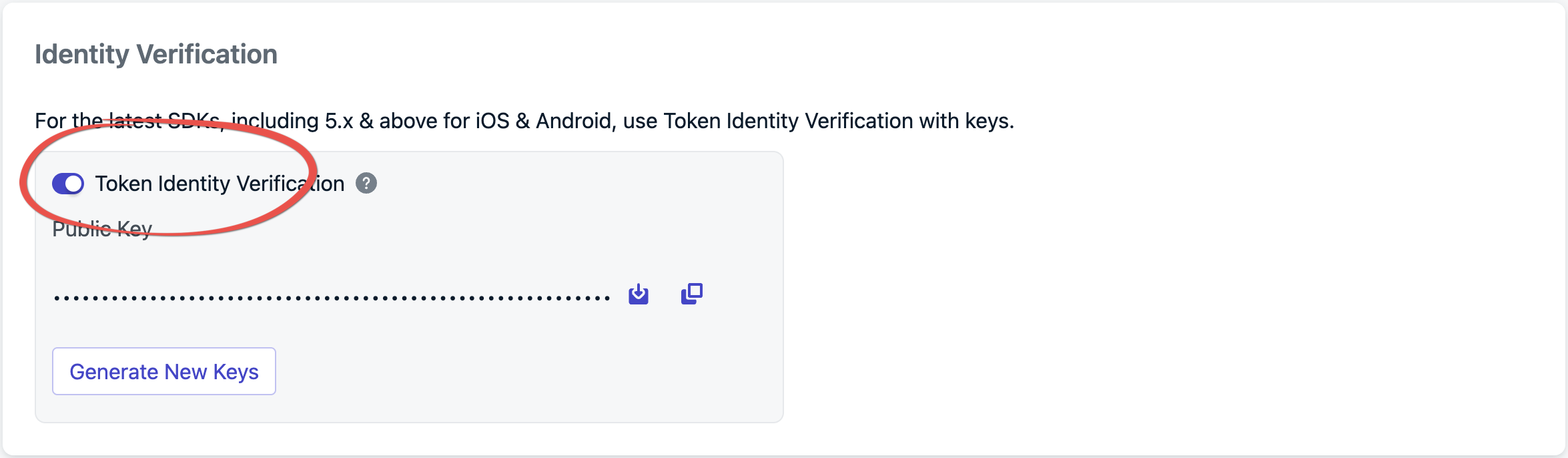

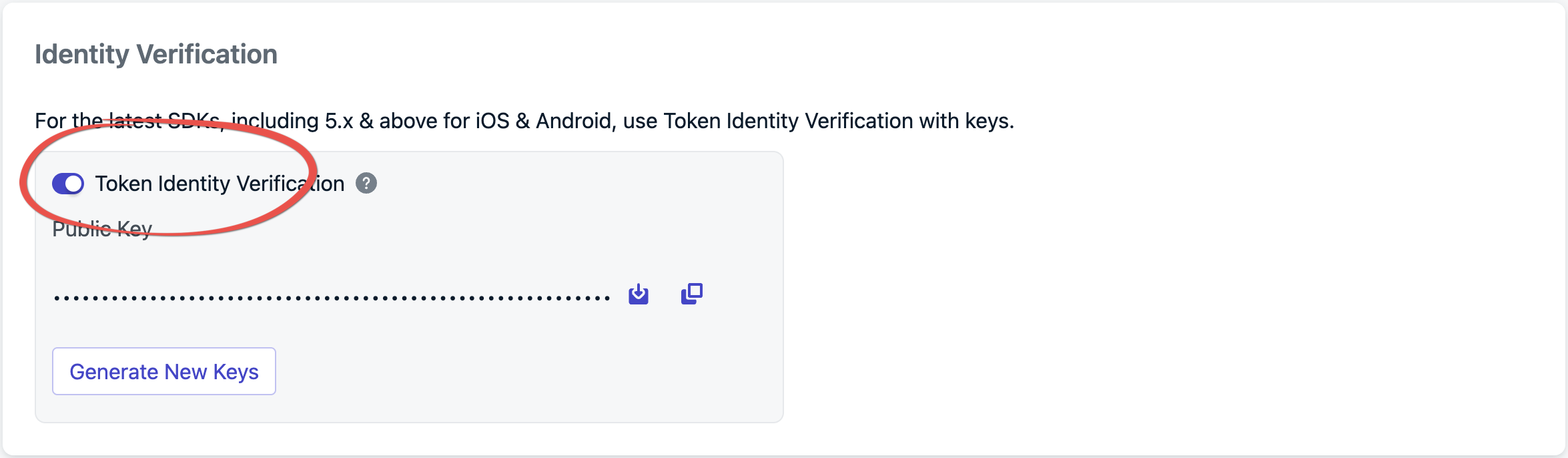

Habilitar verificación de identidad de token en el panel

Desde Configuración > Claves e IDs, activa Verificación de Identidad de Token para habilitar.

login usando un JWT generado por tu servidor de tokens de verificación de identidad.Agregar suscripciones

No necesitas tomar pasos adicionales para agregar suscripciones desde tu aplicación móvil; llamar al método de inicio de sesión maneja esto automáticamente por ti.- Agregar un correo electrónico

- Agregar un número de teléfono

REST API

Cuando la Verificación de Identidad de Token está habilitada, todas las solicitudes a las siguientes APIs deben incluir un JWT generado por el servidor en los encabezados como un token bearer, ej.,Authorization: Bearer <JWT>.

- Crear usuario

- Ver usuario

- Actualizar usuario

- Eliminar usuario

- Ver identidad de usuario

- Crear alias

- Eliminar alias

- Crear suscripción

- Actualizar suscripción

Preguntas frecuentes

¿Es obligatoria la verificación de identidad?

No, pero se recomienda ampliamente. Sin ella, cualquier cliente que conozca el ID de Usuario Externo de un usuario puede hacerse pasar por ese usuario y modificar sus suscripciones o datos.¿Qué ocurre si el JWT expira durante una sesión?

El SDK activa un evento de invalidación de JWT. ImplementaaddUserJwtInvalidatedListener (ver Manejar eventos del ciclo de vida del JWT) para obtener un token actualizado de tu backend y pasarlo a updateUserJwt.

¿Qué SDKs admiten la verificación de identidad?

Actualmente, el SDK nativo de Android (5.2.0+) y el SDK de iOS (5.3.0+). El soporte para SDK wrapper (Flutter, React Native, Unity, etc.) llegará próximamente.¿Necesito verificación de identidad para la API REST?

Cuando la Verificación de Identidad de Token está habilitada, todas las solicitudes a las APIs admitidas deben incluir un JWT generado por el servidor como token bearer en el encabezadoAuthorization. El JWT se genera de la misma manera que para el uso del SDK.