Documentation Index

Fetch the complete documentation index at: https://documentation.onesignal.com/llms.txt

Use this file to discover all available pages before exploring further.

개요

OneSignal은 사용자 사칭을 방지하는 데 도움이 되는 신원 확인이라는 향상된 보안 기능을 제공합니다. 이 기능은 서버에서 안전하게 생성되는 JSON Web Token(또는 JWT)을 사용합니다. 구독 정보를 확인하기 위해 이러한 토큰이 앱과 OneSignal의 API로 전달됩니다. 신원 확인을 활성화하여 보호할 항목:- 사용자 로그인

- 이메일 구독 추가

- SMS 구독 추가

- 사용자 신원 수정

전제 조건

- 푸시 플랫폼이 구성된 기존 OneSignal 앱.

- 지원되는 SDK 중 하나와 통합된 모바일 앱:

래퍼 SDK 지원(Flutter, React Native, Unity 등)은 곧 제공될 예정입니다.

설정

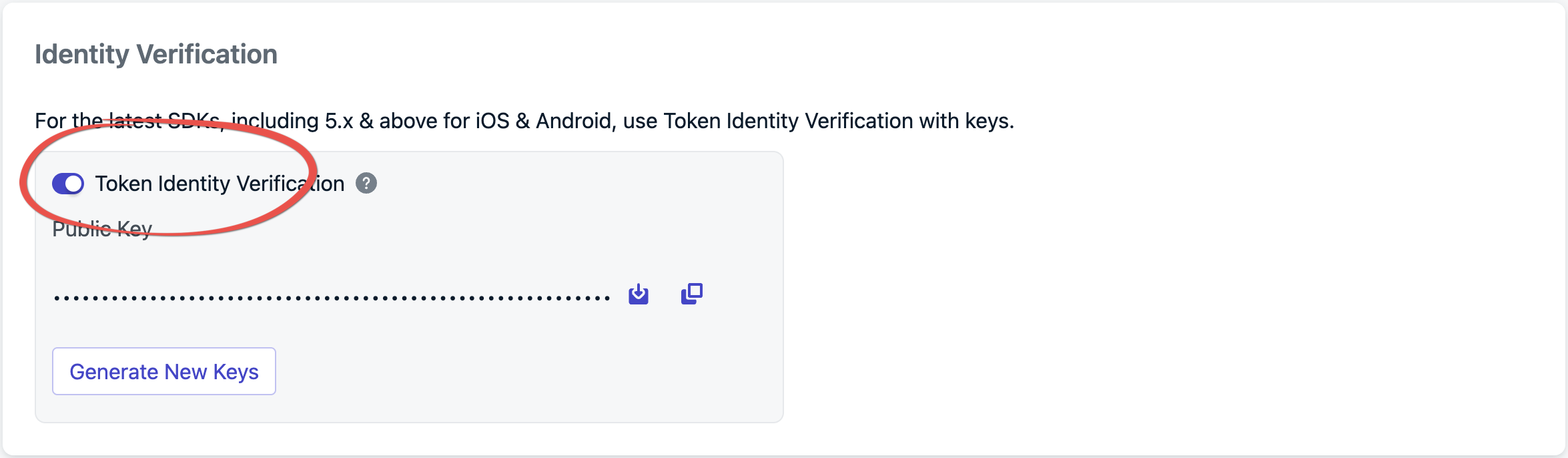

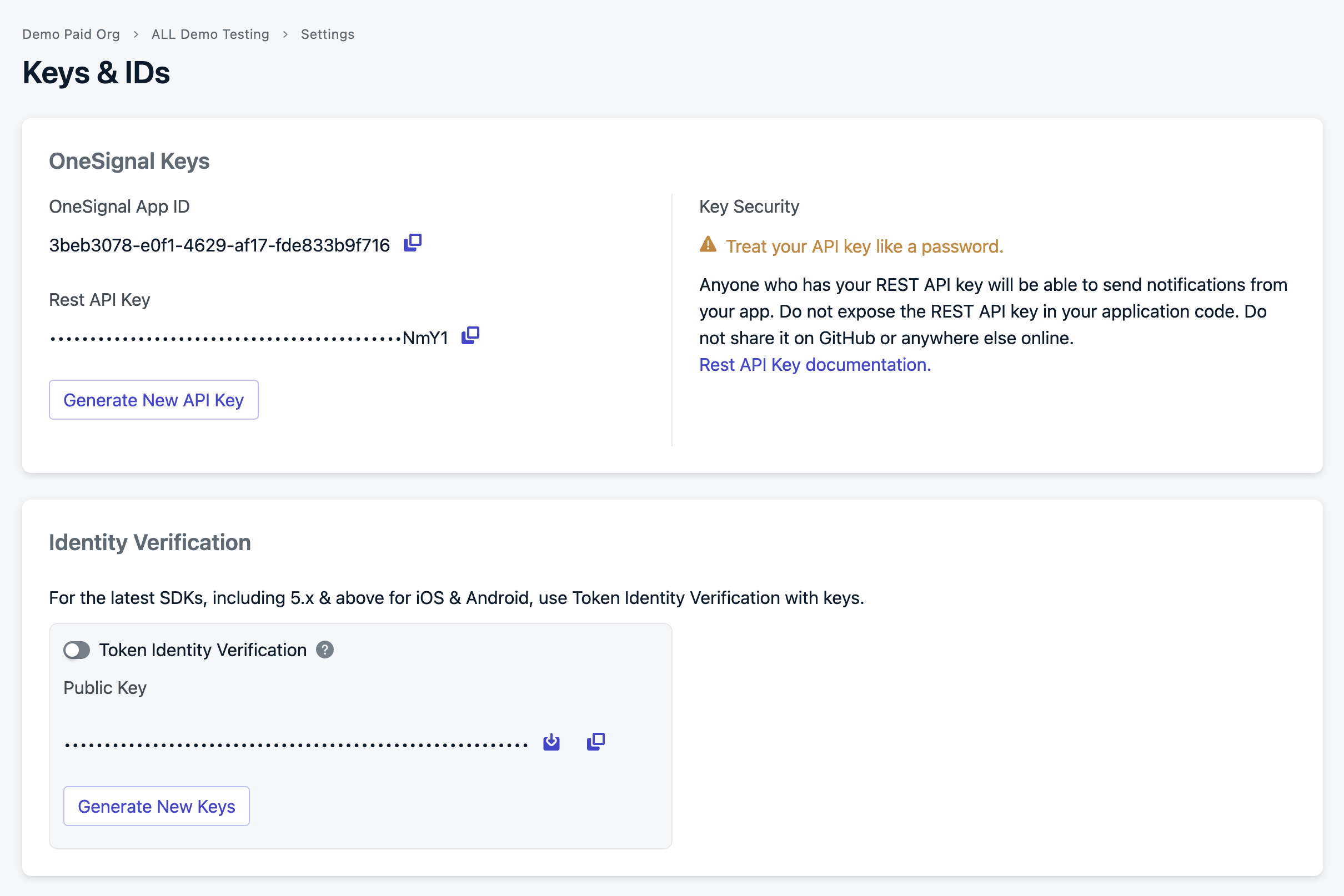

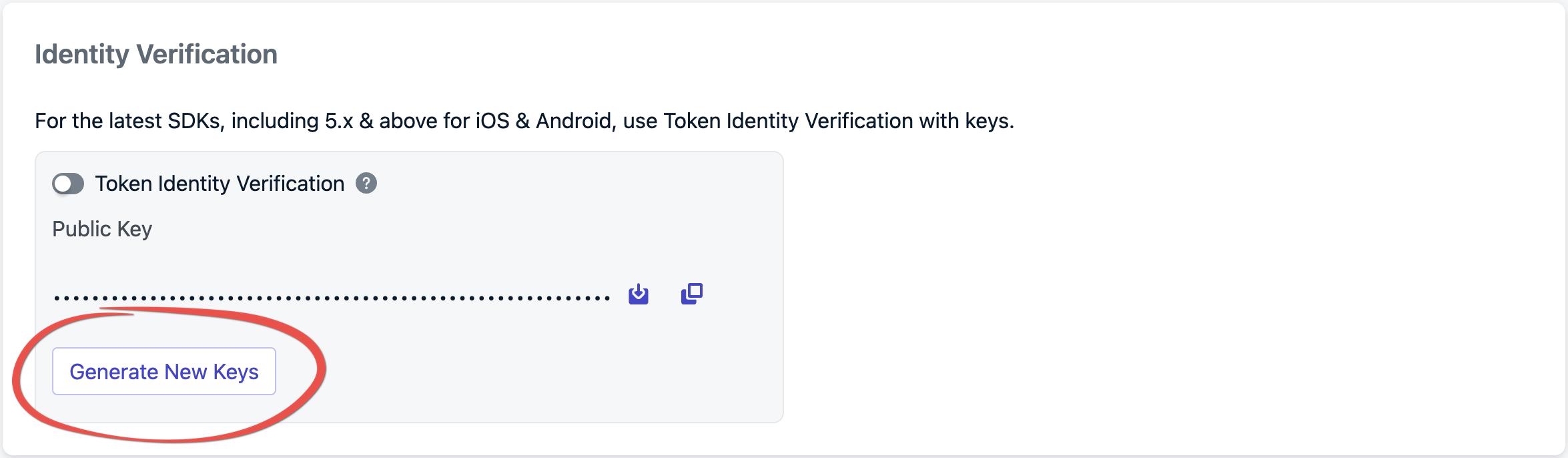

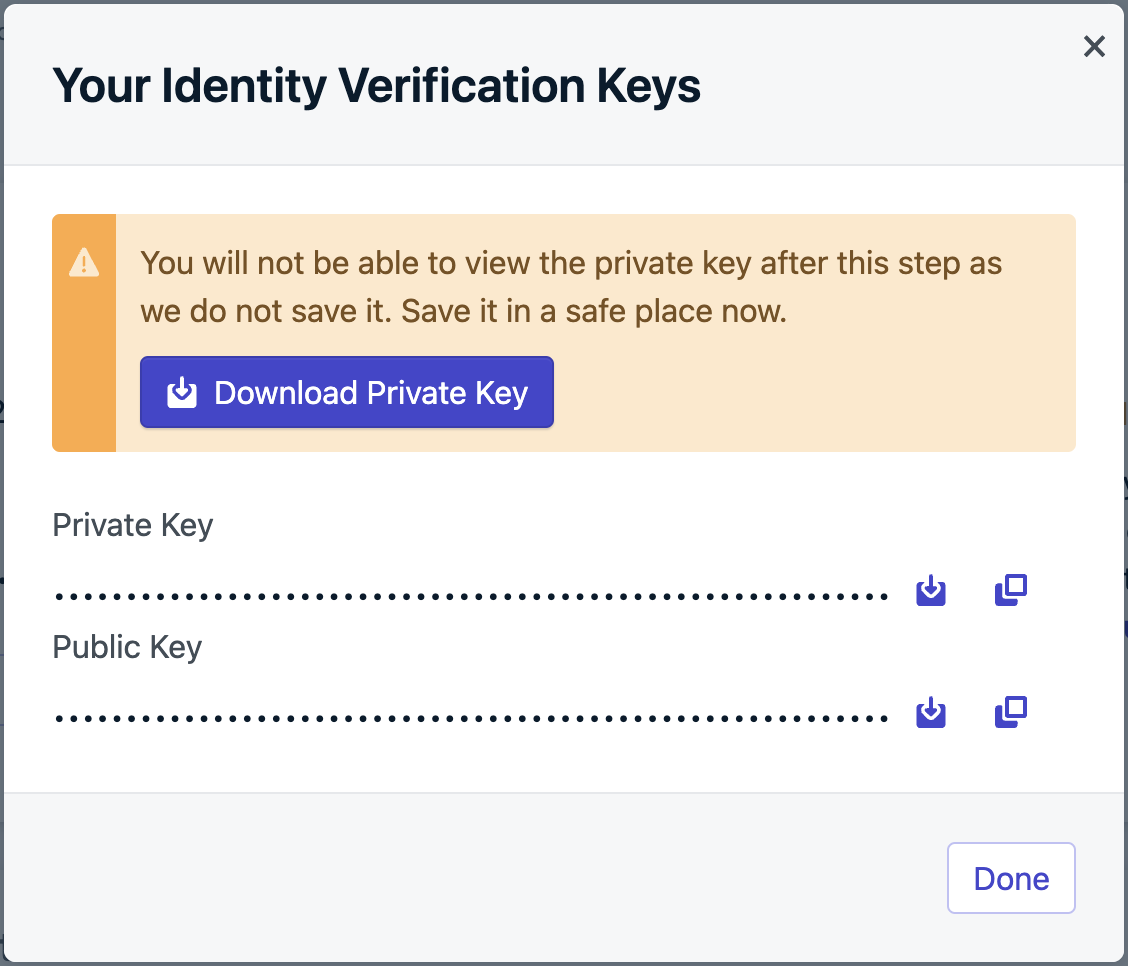

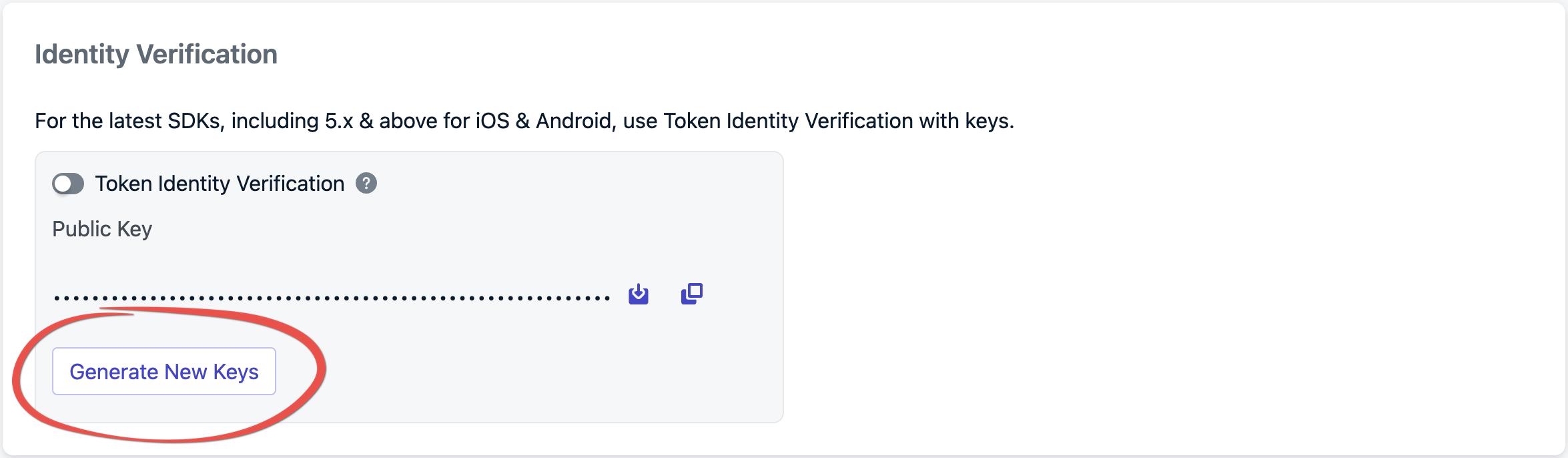

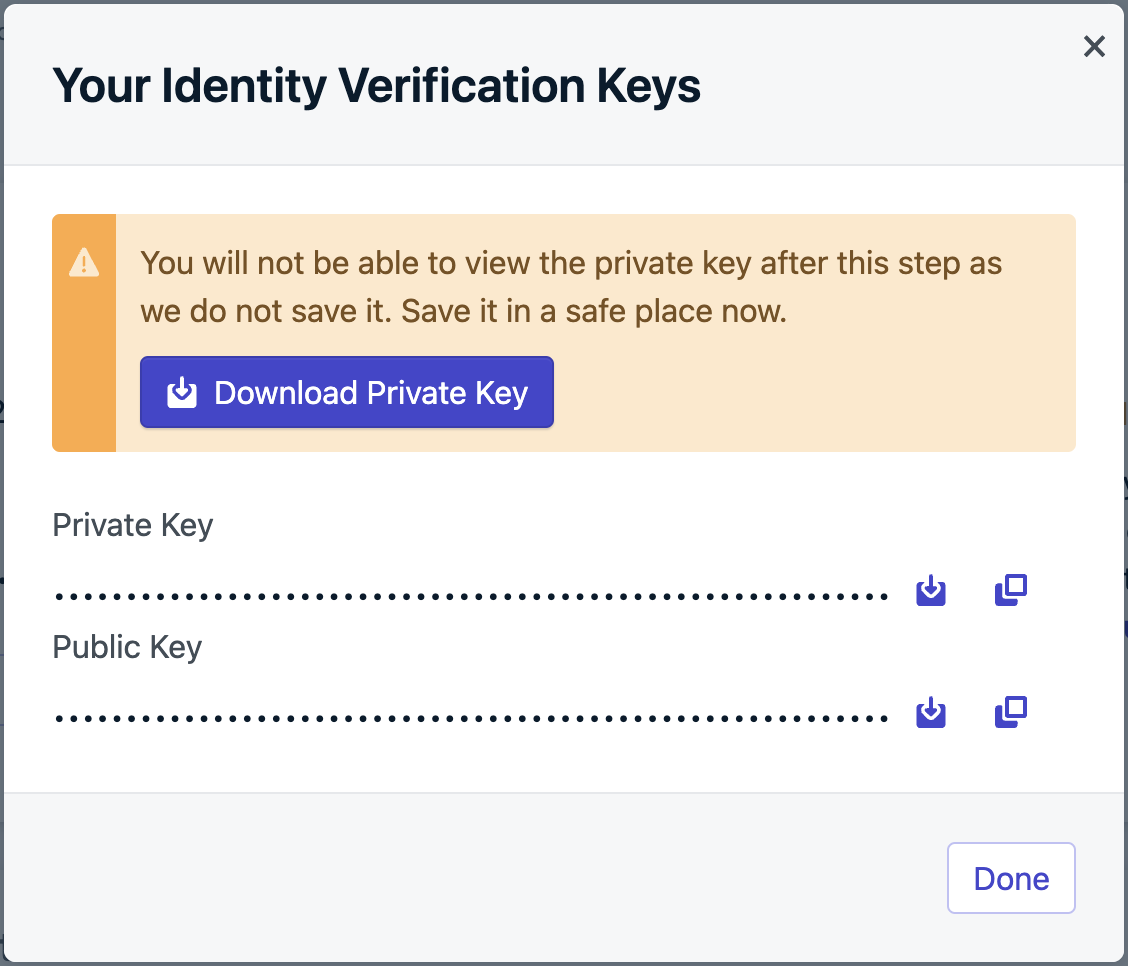

새 키 생성

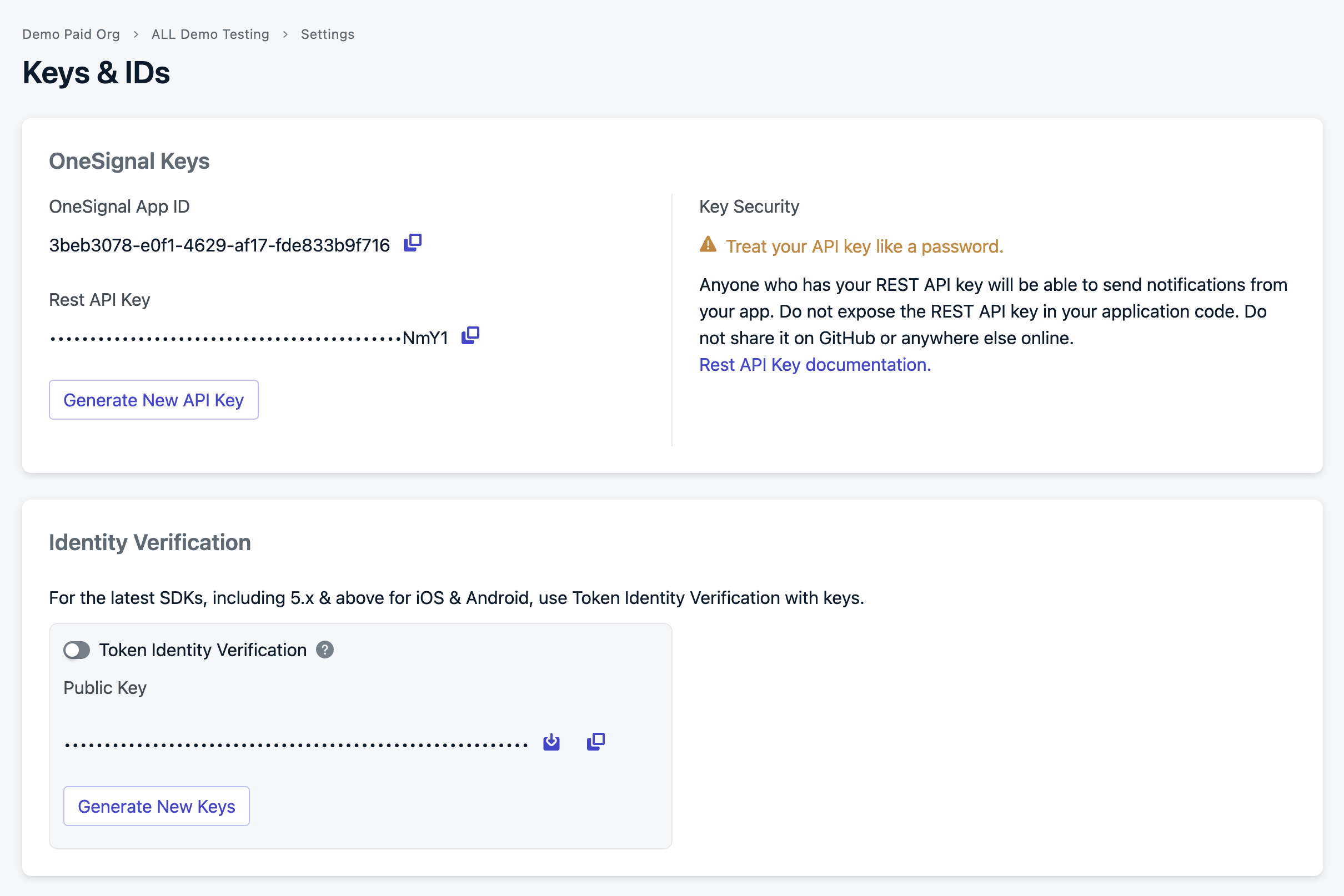

OneSignal 계정에 로그인하고 설정 > 키 및 ID > 신원 확인으로 이동합니다.

백엔드에서 확인 JWT 생성

신원 확인을 위해서는 OneSignal에 로그인하기 전에 인증 서버로 최종 사용자를 인증해야 합니다. 최종 사용자가 백엔드로 인증하면 토큰을 생성하고 기기로의 인증 응답에 포함시킵니다. 앱이 백엔드 서버를 실행하지 않는 경우 사용자를 확인하고 이러한 토큰을 생성하기 위한 경량 서버 설정을 고려하세요.개인 키는 대시보드에서 다운로드한 이전 단계의 파일에 있습니다.다음과 같은 응답을 받아야 합니다:jwt.io에 JWT 값을 붙여넣고 디코딩된 페이로드에 다음 매개변수가 포함되어 있는지 확인하세요:다음 단계로 넘어가기 전에 다음 사항을 확인하세요:

JWT 페이로드

JWT는 다음 속성을 가질 수 있습니다:OneSignal 앱 ID

토큰 만료 날짜.

사용자의 별칭.

subscriptions

사용자에게 이메일 및 SMS 구독을 추가할 때만 필요합니다.

JWT 서명

ES256 알고리즘을 사용하여 JWT에 서명합니다. JWT를 OneSignal로 전송할 때 확인 문제를 방지하려면 백엔드가 이 서명 방법을 사용하도록 구성되어 있는지 확인하세요. 이를 위해 JWT 라이브러리를 사용하는 것이 좋습니다.jsonwebtoken을 사용하는 예제:JWT 확인

SDK와 통합하기 전에 서버를 시작하고 엔드포인트를 호출하여 JWT가 올바르게 생성되고 있는지 확인하세요:iss가 설정 > 키 및 ID의 OneSignal 앱 ID와 일치하는지identity.external_id가 있고OneSignal.login()에 전달할 값과 일치하는지exp가 미래의 타임스탬프인지 — 만료된 토큰은 OneSignal에 의해 거부됩니다

구독 포함

이상적으로는 사용자 로그인 시 이메일 또는 전화번호와 같은 구독 세부 정보가 JWT 페이로드에 포함됩니다. 이러한 세부 정보를 미리 사용할 수 없는 경우 확인 서버는 구독 정보를 사용할 수 있게 되면 토큰을 동적으로 생성하는 엔드포인트를 제공해야 합니다.예제: 구독을 추가하기 위한 JWT 생성`login` 메서드에 JWT 전달

백엔드가 JWT를 생성한 후 이를 사용하여

login 메서드를 호출합니다. 이 토큰은 이메일 또는 SMS 구독 추가와 같은 변경 사항이 적용되기 전에 사용자의 신원이 확인되도록 합니다.로그인 예제:JWT 수명 주기 이벤트 처리

토큰 무효화와 같은 시나리오를 처리하기 위해 백엔드에 전용 엔드포인트를 구현해야 합니다. 이 엔드포인트는 OneSignal이 업데이트를 요청할 때 새로고침된 JWT를 제공해야 합니다.토큰 무효화 처리 및 JWT 새로고침 예제:이를 통해 사용자의 JWT가 무효화되면 백엔드에서 새 JWT를 가져와 OneSignal로 전달할 수 있습니다. 인증 중에 생성된 토큰에 이메일 및 전화번호가 포함되지 않은 경우 이 기능을 사용하여 이메일 및 SMS 구독을 관리할 수 있도록 이메일 및 전화번호가 포함된 토큰을 생성할 수도 있습니다.

구독 추가

모바일 앱에서 구독을 추가하기 위해 추가 단계를 수행할 필요가 없습니다. 로그인 메서드를 호출하면 자동으로 처리됩니다.- 이메일 추가

- 전화번호 추가

REST API

토큰 신원 확인이 활성화되면 다음 API에 대한 모든 요청은 헤더에 서버에서 생성된 JWT를 베어러 토큰으로 포함해야 합니다. 예:Authorization: Bearer <JWT>.

FAQ

신원 확인이 필수인가요?

아니요, 하지만 강력히 권장됩니다. 이 기능이 없으면 사용자의 외부 사용자 ID를 아는 모든 클라이언트가 해당 사용자를 사칭하고 구독이나 데이터를 수정할 수 있습니다.세션 중에 JWT가 만료되면 어떻게 되나요?

SDK가 JWT 무효화 이벤트를 발생시킵니다.addUserJwtInvalidatedListener를 구현하여(JWT 수명 주기 이벤트 처리 참조) 백엔드에서 업데이트된 토큰을 가져와 updateUserJwt에 전달하세요.

어떤 SDK가 신원 확인을 지원하나요?

현재 네이티브 Android SDK(5.2.0+)와 iOS SDK(5.3.0+)입니다. 래퍼 SDK 지원(Flutter, React Native, Unity 등)은 곧 제공될 예정입니다.REST API에 신원 확인이 필요한가요?

토큰 신원 확인이 활성화되면 지원되는 API에 대한 모든 요청은Authorization 헤더에 서버에서 생성된 JWT를 베어러 토큰으로 포함해야 합니다. JWT는 SDK 사용과 동일한 방식으로 생성됩니다.